3、入侵检测技术

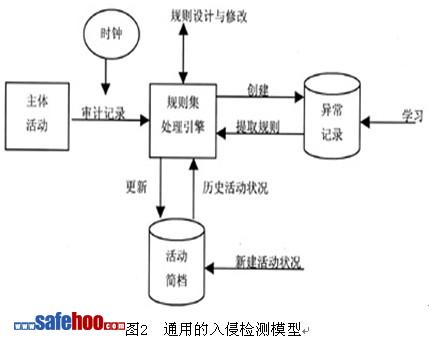

入侵检测(Intrusion Detection)是对入侵行为的发觉,是防火墙的合理补充,帮助系统对付网络攻击,扩展了系统管理员的安全管理能力(包括安全审计、监视、进攻识别和响应),提高了信息安全基础结构的完整性。它从计算机网络系统中的若干关键点收集信息,并分析这些信息,看看网络中是否有违反安全策略的行为和遭到袭击的迹象。入侵检测被认为是防火墙之后的第二道安全闸门,在不影响网络性能的情况下能对网络进行监测,从而提供对内部攻击、外部攻击和误操作的实施保护。Dennying于1987年提出了一个通用的入侵检测模型(如图2所示)。

4 、风险评估技术

风险评估(Vulnerability Assessment)是网络安全防御中的一项重要技术,运用系统的方法,根据各种网络安全保护措施、管理机制以及结合所产生的客观效果,对网络系统做出是否安全的结论。其原理是根据已知的安全漏洞知识库,对目标可能存在的安全隐患进行逐项检查。目标可以是工作站、服务器、交换机、数据库应用等各种对象。然后根据扫描结果向系统管理员提供周密可靠的安全性分析报告,为提高网络安全整体水平产生重要依据。网络漏洞扫描系统就是这一技术的实现,它包括了网络模拟攻击,漏洞检测,报告服务进程,提取对象信息,以及评测风险,提供安全建议和改进措施等功能,帮助用户控制可能发生的安全事件,最大可能的消除安全隐患。

风险评估技术基本上也可分为基于主机的和基于网络的两种,前者主要关注软件所在主机上面的风险漏洞,而后者则是通过网络远程探测其它主机的安全风险漏洞。然而风险评估只是一种辅助手段,真正的安全防护工作还是依靠防火墙和入侵检测来完成。

5、虚拟局域网(VLAN)技术

基于ATM 和以太网交换技术发展起来的VLAN 技术, 把传统的基于广播的局域网技术发展为面向连接的技术, 从而赋予了网管系统限制虚拟网外的网络节点与网内的通信, 防止了基于网络的监听入侵。例如可以把企业内联网的数据服务器、电子邮件服务器等单独划分为一个VLAN 1, 把企业的外联网划分为另一个VLAN 2。控制VLAN 1 和VLAN 2 间的单向信息流向: VLAN 1 可以访问VLAN 2 相关信息;VLAN 2 不能访问VLAN 1 的信息。这样就保证了企业内部重要数据不被非法访问和利用。

6、虚拟专用网VPN(Virtual Private Network)技术

虚拟专用网络是企业网在因特网等公用网络上的延伸,通过一个私用的通道来创建一个安全的私有连接。虚拟专用网络通过安全的数据通道将远程用户、公司分支机构、公司的业务合作伙伴等与公司的企业网连接起来,构成一个扩展的公司企业网。VLAN 用来在局域网内实施安全防范技术, 而VPN 则专用于企业内部网与Internet 的安全互联。VPN 不是一个独立的物理网络, 他只是逻辑上的专用网, 属于公网的一部分, 是在一定的通信协议基础上,通过Internet 在远程客户机与企业内网之间, 建立一条秘密的、多协议的虚拟专线, 所以称之为虚拟专用网。

除了以上介绍的几种网络安全技术之外,还有一些被广泛应用的安全技术,如身份验证、存取控制、安全协议等等。网络信息安全是一个系统的工程,它与网络系统的复杂度、运行的位置和层次都有很大的关系,因而一个完整的网络安全体系仅靠单一的技术是难以奏效的。在实际应用中,只有根据实际情况,综合各种安全技术的优点,才能形成一个由具有分布性的多种安全技术构成的网络安全系统。

三、构建电力企业网络安全防范的制度空间

做好网络信息安全工作,除了采用上述的技术手段外,还必须建立安全管理机制。因为诸多不安全因素恰恰反映在组织管理等方面。良好的管理有助于增强网络信息的安全性。只有切实提高网络意识,建立完善的管理制度,才能保证网络信息的整体安全性。

“三分技术,七分管理”是网络安全领域的一句至理名言,其原意是:网络安全中的30%依靠计算机系统信息安全设备和技术保障,而70%则依靠用户安全管理意识的提高以及管理模式的更新。安全管理是网络安全中非常重要又常被忽视的一项内容。需要‘管理’到位、‘技术’到位、‘观念’到位,更需要管理、技术和观念不断更新,而且三者要有机地结合起来。

1、完善网络信息安全的管理机制

(1)网络与信息安全需要制度化、规范化。网络和信息安全管理真正纳入安全生产

,并能够得到有效运作,就必须使这项工作制度化、规范化。要在电力企业网络与信息安全管理工作中融入输变电设备安全管理的思想,就像管“电网”一样管理“信息网络”,制定出相应的管理制度。如建立用户权限管理制度、口令保密制度、密码和密钥管理制度、网络与信息安全管理制度、病毒防范制度、网络设备管理流程、设备运行规程、网络安全防护策略、访问控制、授权管理等一系列的安全管理制度和规定。管理制度具有严肃性、权威性、强制性,管理制度一旦形成,就要严格执行。企业应组织有关人员对管理制度进行学习,保证制度的落实。

(2)明确网络与信息安全保证体系中的四个关键系统,即安全决策指挥系统、安全管理技术系统、安全管理制度系统和

培训系统,实行企业行政正职负责制,明确主管领导职权、部门职责和用户责任。按照统一领导和分级管理的原则,明确安全管理部门是企业安全生产监督部门,行使网络与信息安全监督职能以及安全监督人员职责。

(3)应用“统一的策略管理”思想实现网络信息安全的管理目标。“统一”,就是要提高各项安全技术和措施的协同作战能力;策略,就是为发布、管理和保护信息资源而制定的一组规程、制度和措施的综合,企业内所有员工都必须遵守的规则。电力企业应从以下三个方面,规定各部门和用户要遵守的规范及应负的责任,使得网络与信息安全管理有一套可切实执行的依据。

A、用户的统一管理:实现员工档案、访问资源的权限的统一管理。

B、资源的统一配置管理:文件系统、网络设备(防火墙、认证系统、入侵检测、漏洞扫描),Intranet、Internet网络资源的统一配置管理。

C、管理策略的一致性:防火墙规则的制定、Internet访问控制的管理,内部信息资源的管理应体现一致性。只有管理政策一致,才能避免出现遗漏。

2、强化企业内部人员安全培训

信息安全培训是实施信息安全的基础,根据中国国家信息安全测评认证中心提供的调查结果显示,现实的威胁主要为信息泄露和内部人员犯罪,而非病毒和外来黑客引起。据公安部最新统计,70%的泄密犯罪来自于内部;计算机应用单位80%未设立相应的安全管理;58%无严格的管理制度。

要实现“企业安全”就必须对企业内部人员进行安全培训,从而强化从高层到基础员工的安全意识,最终提升企业网络信息安全的“机率”。

安全培训计划可阶段性地进行,根据企业性质与人员的职责、业务不同,可以将安全培训分成三个不同的层次,即初级、中级和高级。初级培训的对象包括所有员工,培训的内容主要角色与责任、政策与程序;旨在强化所有员工的安全意识与责任;第二层次为中级培训,对象包括高层领导、(非)技术管理人员、系统所有者、合同管理者、人力资源管理者与法律人员。教育及培训的内容包括安全核心知识、风险管理、资源需求与合同需求等,旨在强化人员的安全能力与安全意识。第三层次为高级安全培训,对象包括信息安全人员、系统管理人员,内容主要包括操作/应用系统、协议、安全工具、技术控制、风险评估、安全计划和认证与评估,旨在提高企业的整体安全管理。

综合上述几方面的论述,企业必须充分重视和了解网络信息系统的安全威胁所在,制定保障网络安全的应对措施,落实严格的安全管理制度,才能使网络信息得以安全运行。由于网络信息安全的多样性和互连性,单一的信息技术往往解决不了信息安全问题,必须综合运用各种高科技手段和信息安全技术、采用多级安全措施才能保证整个信息体系的安全。要做到全面的网络安全,需要综合考虑各个方面,包括系统自身的硬件和软件安全,也包括完善的网络管理制度以及先进的网络安全技术等。

参考文献

1、孟洛明,亓峰·《现代网络管理技术》,北京邮电大学出版社2001

2、Elizabeth D. Zwicky,Simon Cooper,D. Brent Chapman·《构建Internet防火墙(影印版)》,清华大学出版社2003

3、唐正军·《入侵检测技术导论》机械工业出版社2004

电厂凝汽器及相连管道的腐蚀与防护

电厂凝汽器及相连管道的腐蚀与防护 电厂凝汽器及相连管道的腐蚀与防护

电厂凝汽器及相连管道的腐蚀与防护 基于静电防护的LNG加注趸船管道条件…

基于静电防护的LNG加注趸船管道条件… 土石坝安全的集对分析-可变模糊集评…

土石坝安全的集对分析-可变模糊集评… 基于摆度大数据的水轮发电机故障预测…

基于摆度大数据的水轮发电机故障预测… 夹岩水利枢纽坝后电站装机方案及选型…

夹岩水利枢纽坝后电站装机方案及选型… 金沙江上游叶巴滩水电站经济性研究

金沙江上游叶巴滩水电站经济性研究 勘测设计分承包管理工作的现状与思考

勘测设计分承包管理工作的现状与思考 电力安全生产管理中存在的问题及其解…

电力安全生产管理中存在的问题及其解… 发电机轴电压产生的原因、危害及处理…

发电机轴电压产生的原因、危害及处理… 电厂值长如何做好安全生产调度工作

电厂值长如何做好安全生产调度工作 浅谈电力安全生产

浅谈电力安全生产 电子商务中存在的安全隐患及其应对策略

电子商务中存在的安全隐患及其应对策略 浅谈电力企业班组安全生产管理

浅谈电力企业班组安全生产管理 工业企业电气危险源辨识

工业企业电气危险源辨识 氢站、油站重大危险源辨识

氢站、油站重大危险源辨识